La télésurveillance du Dark Web

Pourquoi la télésurveillance de la présence de vos informations sur le Dark Web est importante:

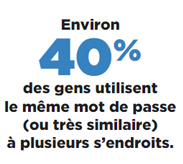

Les mots de passe tels que nous les connaissons sont des solutions à des problèmes du passé. De nos jours, avec le nombre croissant de services et de sites qui requièrent un mot de passe, nous multiplions le risque d’utiliser le même mot de passe partout ou des variantes qui sont faciles à déchiffrer logiquement ou par référencement croisé.

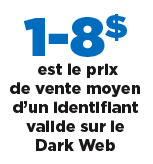

Les noms d’utilisateurs et mots de passe sont les éléments les plus recherchés par les pirates. Ceux qui savent exploiter les faiblesses du Web et de leurs utilisateurs peuvent facilement infiltrer les systèmes pour en voler des centaines, voir même des milliers à la fois.

Les pirates risquent d’acquérir d’autres victimes par l’entremise de vos contacts et autres documents privilégiés qu’ils identifieront dans leurs recherches (voir même, en profiter pour déployer un rançongiciel sur les serveurs de votre entreprise après avoir détruit vos copies de sauvegarde infonuagique mal sécurisées).

Comment les informations sont compromises ?

• Des courriels qui semblent légitimes

• Des attachements/raccourcis comportant des capteurs de mots de passe

• De l’ingénierie humaine

• Infiltration de bases de données de services connus (médiaux sociaux, intranet corporatif)

• Injection de code malveillant dans un site légitime

• Bannière de publicité infectée sur un site Web légitime

• Balayage aléatoire des interfaces privées et publiques ayant accès à Internet (pare-feu, routeurs, serveurs) pour des vulnérabilités

• Exploitation de failles de sécurités des environnements informatiques

• Intégré à un cheval de Troie (comme outil secondaire ou principal)

dans le but d’inventorier des mots de passe

Qu’est-ce qu’un pirate peut faire avec les informations de votre compte ?

• S’en inspirer pour tenter de s’introduire dans d’autres services avec les mêmes accès

• Envoyer des attaques à vos contacts/clients via votre compte courriel

• Introduire des applications malveillantes dans votre environnement à votre insu.

• Extraire des informations sensibles sur vous et/ou vos clients

• Voler votre identité pour accéder à votre compte bancaire et/ou votre carte de crédit